Internet in ginocchio, il paradosso della cybersecurity

Stefano Leszczynski - Città del Vaticano

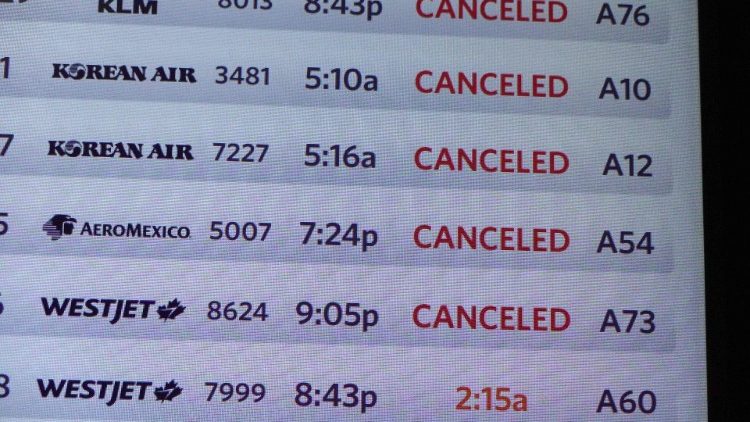

“Quello che è accaduto ha dimostrato la fragilità del sistema digitale a livello globale”. A parlare del black-out informatico che ha interessato mezzo mondo e in particolare i sistemi informatici della maggior parte dei Paesi del cosiddetto ‘blocco occidentale’ è Pierluigi Paganini, uno dei massimi esperti di cybersicurezza e intelligence in Italia. “Viviamo ormai in una società che è permeata dalla tecnologia in maniera più o meno inconsapevole e utilizziamo una pletora di servizi che hanno nella tecnologia la propria parte vitale. Ed è chiaro che un bug come quello che si è verificato, così come la risultante di un attacco cibernetico, può mettere in ginocchio anche servizi essenziali erogati da infrastrutture critiche. Pensiamo agli ospedali, alle reti di telecomunicazione, trasporti, banche... E questo è frutto del fatto che la tecnologia è ormai parte integrante del nostro vissuto quotidiano.

Il paradosso, tuttavia, è stato il fatto che questo blocco informatico non è stato provocato un attacco pirata, ma da una misura che dovrebbe rafforzare la sicurezza: un file di aggiornamento della cybersicurezza, insomma...

Questo è vero. E il problema principale in questi casi è che i software che sono deputati alla sicurezza sulle macchine sono software che generalmente utilizzano anche privilegi di accesso molto elevati. È chiaro che in un processo di aggiornamento della sicurezza informatica se qualcosa va storto l'impatto è devastante. Anche perché se il software che gira sui nostri sistemi ha il pieno controllo della macchina, il malfunzionamento non può essere impedito da terze parti.

Perché alcuni Paesi sono stati colpiti più di altri?

Questo è dovuto al livello di operatività nei diversi Paesi della società CrowdStrike (ndr: la società di cybersicurezza che ha prodotto il file responsabile del blocco informatico). Abbiamo per esempio i paesi del blocco orientale - Asia, Cina, Russia - che sono stati completamente immuni, perché ovviamente loro hanno sempre spinto verso una sovranità nazionale sulla rete e l'utilizzo di software prodotti da aziende nazionali. Quindi è difficile trovare un'azienda americana in Cina piuttosto che in Russia. Discorso diverso invece tutto il blocco occidentale e questo spiega perché a essere state più colpite sono state le imprese di grandi dimensioni occidentali che utilizzano gli stessi software.

Un errore al quale non è facile rimediare e che richiede un forte dispendio di risorse finanziarie per tornare alla normalità. Questa vulnerabilità potrebbe essere di ispirazione per dei possibili attacchi informatici?

La risposta è affermativa. In gergo noi li chiamiamo "attacchi alla filiera" o "attacchi alla supply chain". In pratica, se un soggetto è in grado di colpire, per esempio, il processo di aggiornamento di un software, allora è in grado di colpire tutte quelle aziende che utilizzano all'interno della propria infrastruttura IT quel determinato software e che potrebbero, per esempio, scaricare un aggiornamento che è malevolo ma che passerebbe comunque tutti i controlli di sicurezza.

Non sono trapelate notizie circa le conseguenze di questo blocco informatico negli ambienti militari. Come sono riusciti a difendersi?

Allora quello che posso dire è che contrariamente a quello che si può pensare i militari non sono rimasti al sicuro. Esistono diverse infrastrutture militari, soprattutto occidentali, che sono state coinvolte nel blocco. Ma ovviamente non sono state rese note per evitare che un attore nemico sfrutti questo momento di caos come una cortina fumogena per sferrare un attacco informatico.

Di conseguenza possiamo dirci certi che quello che è accaduto verrà analizzato anche in funzione di possibili azioni militari future?

Assolutamente sì, perché apre le porte a delle potenzialità di attacco che sono tutt'altro che trascurabili.

Grazie per aver letto questo articolo. Se vuoi restare aggiornato ti invitiamo a iscriverti alla newsletter cliccando qui